近日,面对 OpenClaw(龙虾)潜在的用户数据和资金安全风险,Transformer 八子之一 Illia Polosukhin 采取了行动。

在 Reddit 平台上,他发布了一篇帖子,分享了自己使用 Rust 编程语言构建 IronClaw 安全版本的心得体会,引发了广泛讨论。

下面是该帖的全部内容:

当 OpenClaw 首次亮相时,我感到异常兴奋。这似乎是我期盼已久的科技革新。在准备编程竞赛训练期间,14 岁的我就开始思考:为何计算机不能自主编写代码?后来我在大学攻读机器学习专业,并在 Google 参与了自然语言处理的研究工作,还共同创作了《Attention Is All You Need》一文,并创立了 NEAR。

在这一系列经历中,我一直致力于推动这个想法成为现实。现在,它终于出现了,并且效果惊人。这极大地改变了我使用计算机的方式。

拥有一个能够代表你行事的个人 AI 助手确实很有吸引力。然而,当前的问题是这样的系统极其不安全,实际上你是在赋予其完全访问你的设备的权利。或者你需要另外搭建一台机器来运行它,但这既浪费时间也耗费资金。

你的 Claw 很有可能会泄露凭证和数据,甚至可能遭遇提示词注入攻击,导致第三方窃取你的资金,这是一个非常现实的风险。

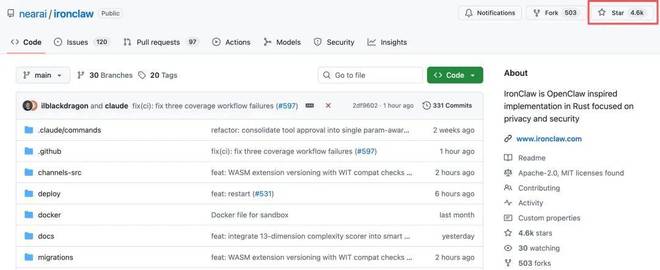

我不希望这种情况发生在自己身上。虽然我比大多数人更加重视隐私保护,但任何便捷性都不值得拿我自己或家人的安全冒险。因此,我决定创建 IronClaw,并已在 GitHub 上获得了 4.6k 的星标支持。

那么 IronClaw 又有何独特之处呢?

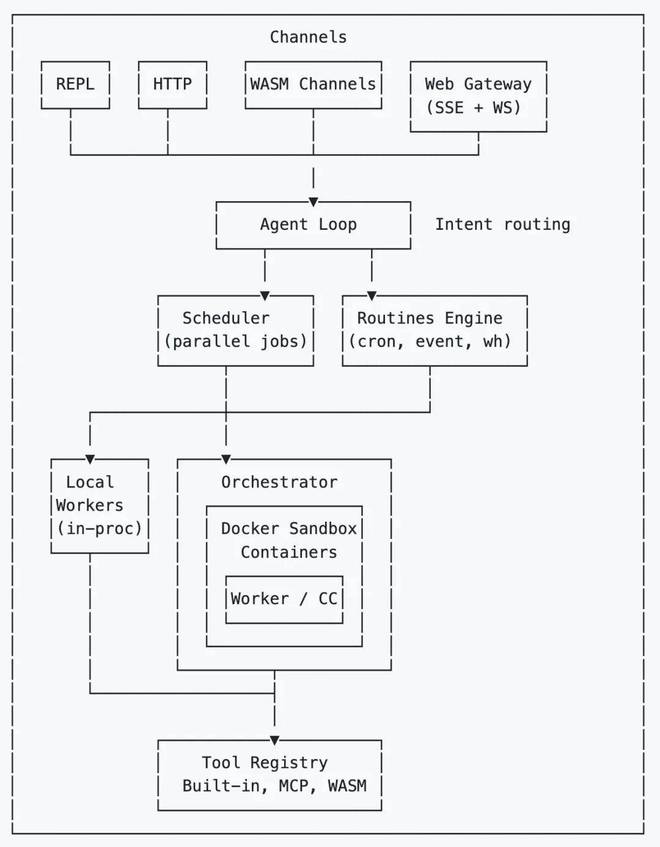

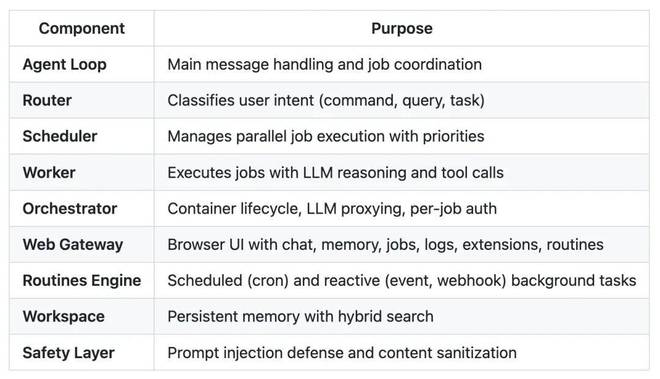

它是一个面向 AI 助手的开源运行时环境,在设计之初就以安全为核心理念,采用 Rust 编程语言编写而成。代码简洁明了且便于审核,适用于企业级使用场景。像 OpenClaw 一样,它可以随着时间学习,并拓展你让它执行的任务类型。以下是 IronClaw 的架构图:

其核心组件包括:Agent Loop(智能体主循环),负责任务调度;Router(用户意图路由层);Scheduler(并行任务调度器);Worker(执行单元,调用模型与工具完成任务);Orchestrator(运行编排层,涉及容器、权限及 LLM 调用);Web Gateway(网络交互入口);Routines Engine(自动化任务引擎);Workspace(长期记忆和检索层);Safety Layer(安全防护层)。

为了确保安全性,IronClaw 做出了重要改进:

- 它从直接操作文件系统转变为使用数据库,并通过明确策略控制数据的使用方式;

- 利用 WASM 实现动态工具加载,在隔离环境中按需构建和执行自定义代码。这样可以确保任何第三方或 AI 生成的代码在沙箱内运行,保证了其安全性;

- 防止凭证泄露和内存数据外流,并加密存储所有凭证,不会让这些信息接触到 LLM 或日志系统。每个凭证都配有一套策略来验证它们是否被用于正确的目标;

- 抵御提示词注入攻击,当前采用的是较为简单的启发式方法,但目标是逐步引入能够持续更新的小模型来进行检测;

- 通过数据库存储记忆,并结合混合搜索(BM25 和向量搜索)技术。这可以避免破坏整个文件系统,因为访问被虚拟化并与操作系统隔离;

- Heartbeats 与 Routines 功能,用于定期发送每日总结或更新,更适合普通用户使用,而非仅限于熟悉 cron 的开发者。

- 支持 Web、CLI、Telegram、Slack、WhatsApp 和 Discord 等多种渠道访问,并计划未来继续扩展功能。

对未来的展望中,IronClaw 计划实现以下能力:

- 行为策略验证:允许用户为智能体附加行为规则,确保其通信和行动符合预期;

- 审计日志:当出现问题时可以追溯原因。目前这项功能正在从简单日志提升至不可篡改的系统级别。

为什么要做这件事

举个例子来说,如果你让 OpenClaw 访问你的邮箱账户,那么 Bearer Token 将会传递给 LLM 服务提供商,并存储在其数据库中。这意味着所有信息可能被访问,包括未明确授权的数据。这种情况同样适用于公司的数据。问题不在于恶意行为,而是现实情况是:用户实际上并没有真正的隐私保护。如果有人想要获取这些敏感数据,难度并不大。

OpenClaw 框架本身是一项颠覆性的技术革新。我也坚信 AI 助手将成为我们未来在互联网上进行各种活动的最终接口。但在那之前,我们必须先确保它的安全性。

在评论区里,Illia Polosukhin 回应了网友关于 IronClaw 的一些疑问,比如「OpenClaw 被曝光有 60,000 多个公开实例以及恶意插件。如果 IronClaw 受到欢迎,如何防止它遇到同样的问题?」

对此他回答道:「我们已经并且将继续实施一系列安全措施来保障系统安全。所有凭证都会被加密存储,并且永远不会接触到 LLM,因此 skills 无法窃取这些凭证。此外,skills 在主机上也无法直接运行脚本,只能在容器内执行任务。随着核心系统的逐步稳定,我们将进行红队测试和全面的安全审查。」

想了解更多信息,请参阅以下链接:

GitHub 地址:https://github.com/nearai/ironclaw

Reddit 原贴地址:https://www.reddit.com/r/MachineLearning/comments/1rlnwsk/d_ama_secure_version_of_openclaw/