要点总结

- 近日,比特币发展路线图首次纳入了抵御量子攻击的规划,这一举措标志着一种稳健且渐进的安全升级方式,而非一次重大的密码学变革。

- 量子计算主要威胁在于暴露公钥的信息安全问题,而非直接针对SHA-256哈希算法,因此开发者重点解决的问题是减少公钥的暴露风险。

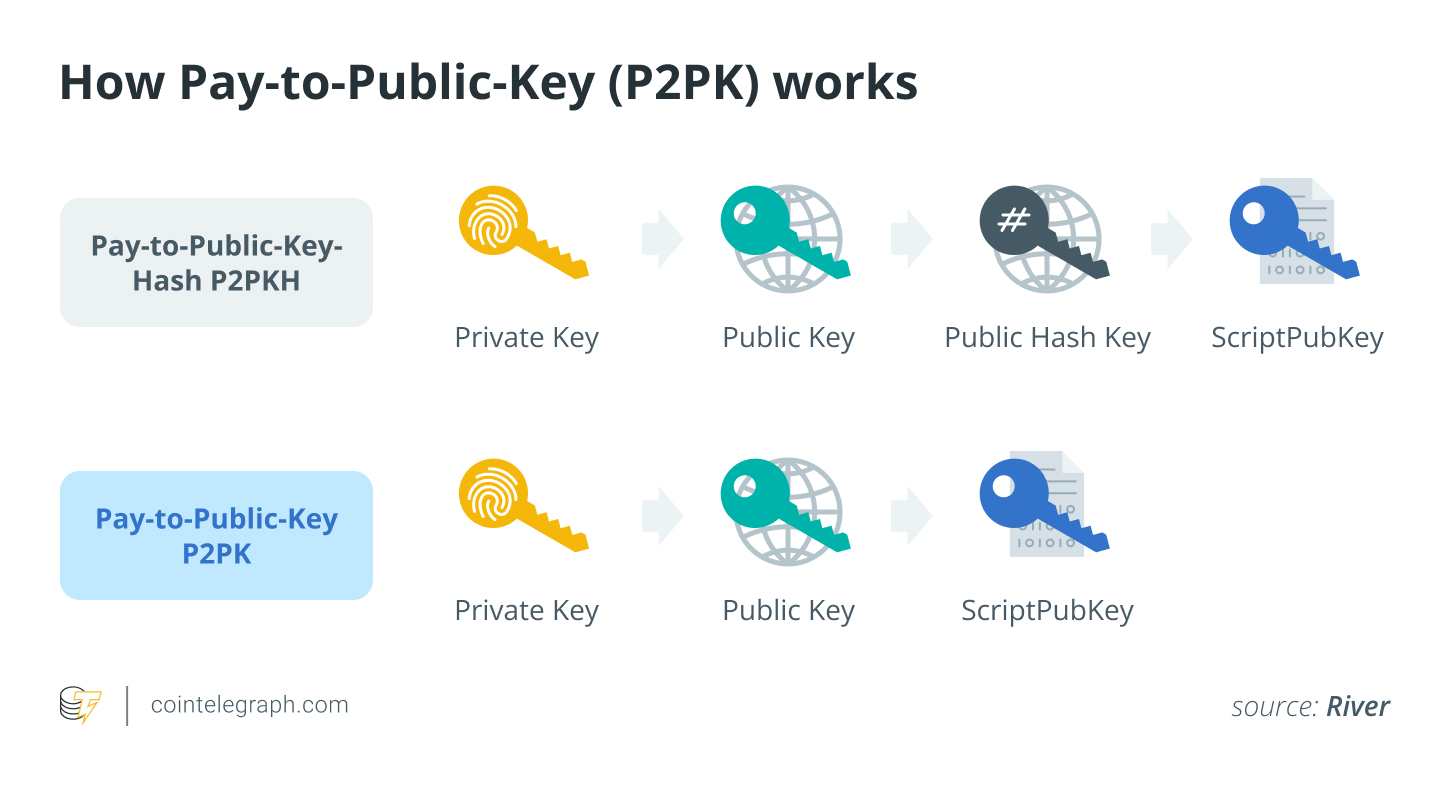

- BIP-360 提出了一种名为 Pay-to-Merkle-Root(P2MR)的方案,取消了 Taproot 的密钥路径支出选项,并强制所有交易使用脚本路径以最大限度地减少椭圆曲线暴露的可能性。

- P2MR方案依然支持多签名、时间锁以及复杂的托管结构等智能合约的灵活性,并且利用了Tapscript Merkle树技术实现这一目标。

比特币设计初衷是适应敌对的经济、政治和技术环境。截止到 2026 年 3 月 10 日,开发者们正准备迎接量子计算带来的新挑战。

BIP-360 推动比特币在应对未来技术威胁时采取了更为稳健和渐进的态度,而非一次性的重大变革。

此文深入探讨BIP-360如何通过引入P2MR方案来降低量子攻击风险,并分析其带来的改进、权衡以及为何目前尚未实现全面的后量子安全。

为什么量子计算会对比特币构成威胁

比特币的安全性依赖于密码学,包括椭圆曲线数字签名算法(ECDSA)和 Taproot 引入的 Schnorr 签名机制。普通计算机无法通过公钥推算出私钥;但使用 Shor 算法的强大量子计算机能够破解椭圆曲线离散对数问题,从而威胁到比特币的安全。

关键区别体现在:

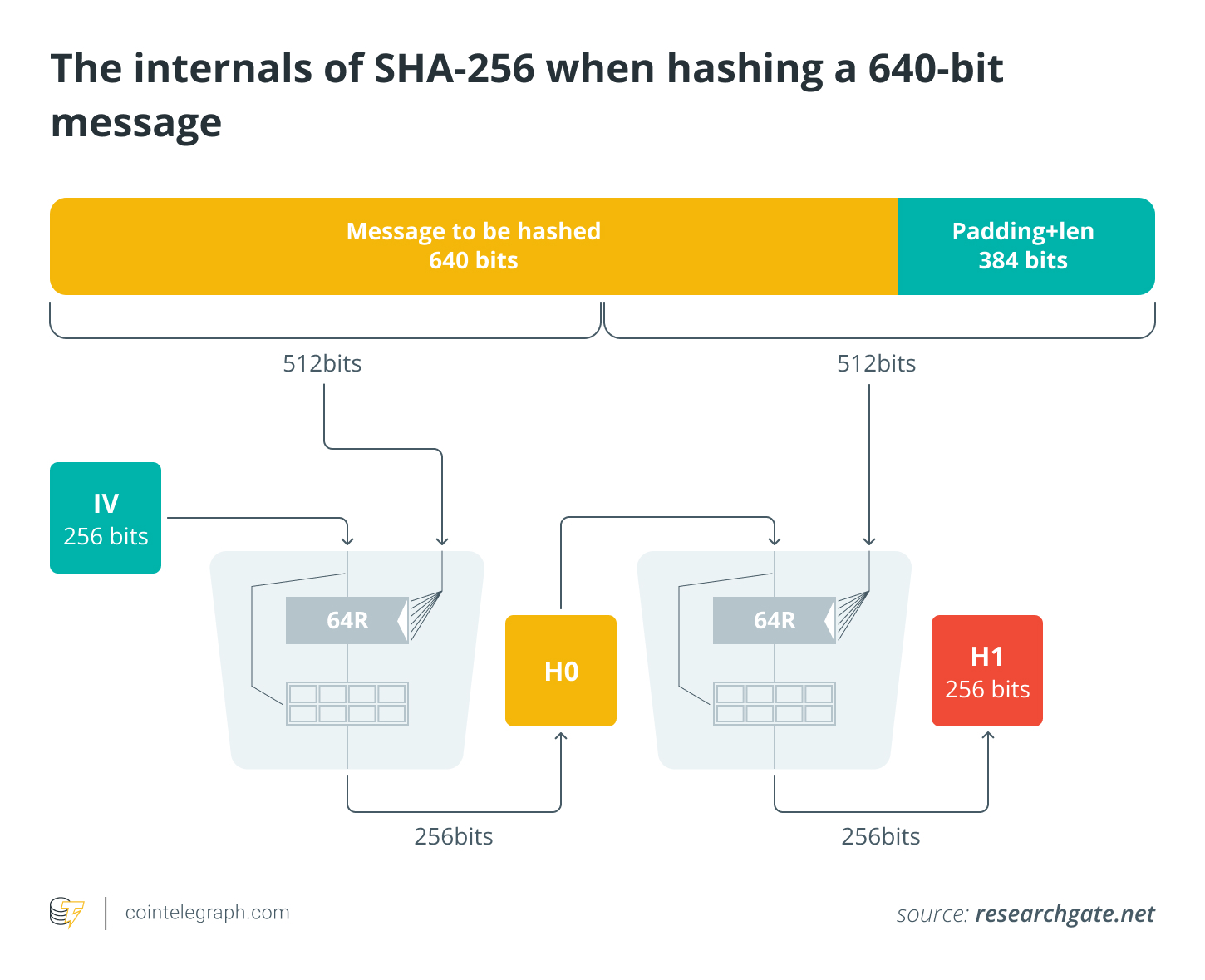

- 量子攻击主要针对的是公开密钥密码系统,而不是哈希算法本身。

- 比特币采用的 SHA-256 对抗量子计算威胁具有一定的抵抗力。Grover 算法只能提供二次加速,远未达到指数级突破的程度。

- 实际威胁在于公钥在区块链上公开时所面临的风险。

因此,社区普遍认为公钥的泄露是主要的安全隐患。

量子计算对2026年比特币构成的潜在威胁

比特币网络内的不同地址类型面临不同的未来量子风险等级:

- 对于重用的地址来说,每次交易都会导致公钥公开在链上,从而增加被量子计算机破解的风险。

- 比特币的经典支付机制依赖于多签和时间锁等智能合约,其安全性同样受到量子计算的挑战。

- 一旦共识达成,未来的软分叉可以按以下步骤实施:

第二步为钱包、交易所和托管机构完成支持;

最后用户逐步迁移至新的输出方式,这将是一个持续多年的渐进过程。

这种分阶段的软分叉方案与SegWit和Taproot的推广策略相似。

关于BIP-360的广泛讨论

公开脚本叶子

- 当前市场仍在就紧急程度及成本效益进行激烈的辩论,其中包括:

如何处理永久不动用的比特币资产。

用户如何通过钱包软件被提醒并理解“量子安全”概念而不引发恐慌情绪。

- 与这些问题相关的讨论仍在进行中,BIP-360推动了这些议题的深入探讨,但尚未形成最终结论。

- 当前没有必要恐慌,但可以采取措施来防范潜在风险,如:

- 关注钱包对 P2MR 的支持进展;

BIP-360 是比特币在协议层面上减少量子暴露风险的第一步,它重新定义了新输出生成的方式,减少了公钥泄露的可能性,并为未来的迁移工作奠定了基础。

该提案不会自动改变现有资金的属性,也不涉及新的签名算法的引入。这强调了需要整个生态系统合作和逐步推进的重要性。真正的抗量子安全能力将取决于持续的技术投入与分阶段采纳的过程,而非单一BIP所能实现的目标。

常见误解认为,删去密钥路径支出会削弱智能合约或脚本能力。实际上并非如此。P2MR 仍全面支持:

多重签名设置

时间锁

条件支付

继承方案

高级托管配置

BIP-360 通过 Tapscript Merkle 树实现上述全部功能。虽然流程仍保持完整脚本能力,但便捷但易受攻击的密钥直接签名路径已被移除。

你知道吗?中本聪曾在早期论坛讨论中提及量子计算,指出如果量子计算变得实用,比特币可迁移至更强的签名方案。这证明链上协议升级灵活性始终是其设计理念的一部分。

BIP-360 的现实影响

BIP-360 虽看似纯技术优化,实际会在钱包、交易所和托管层面带来切实变化。若落地实施,将逐步重塑新比特币输出的生成、支出和安全方式,尤其惠及重视长期抗量子能力的用户。

钱包可引入自愿选择的 P2MR 地址(开头可能为“bc1z”),作为新币和长期持有的“抗量子”地址。

由于采用脚本路径,交易数据体积会略有增加(见证数据更多),手续费相较 Taproot 密钥路径支出或略有上涨,安全性与紧凑性的取舍。

全面推广需钱包、交易所、托管机构及硬件钱包更新,相关筹划需提前数年启动。

你知道吗?部分国家政府已在准备“先采集、后解密”策略,即提前存储加密数据,等待未来量子解密。这种策略与对比特币公钥暴露的担忧如出一辙。

BIP-360 明确未涉足哪些领域

BIP-360 虽提升了比特币面对未来量子威胁的防御能力,但并非彻底的加密系统革新。认清其局限性与了解其亮点同样重要:

未自动升级现有币:历史未花费交易输出(UTXO)依然脆弱,需用户主动迁移至 P2MR 输出,是否迁移取决于用户行为。

未引入全新后量子签名:BIP-360 不会用基于格(如 Dilithium 或 ML-DSA)或基于哈希(如 SPHINCS+)的签名替换 ECDSA 或 Schnorr,只是消除 Taproot 密钥路径暴露。彻底转向后量子签名需规模更大的协议变动。

未实现完全量子免疫:若突现密钥相关量子计算突破,依然需矿工、节点、交易所和托管机构大范围协调。长时间未动的币或引发治理难题,网络压力随之上升。

开发者为何现在行动

量子技术的发展时间尚不确定。有人认为尚需几十年,也有人关注 IBM 2020 年代末期的容错目标、谷歌芯片进展、微软拓扑研究以及美国政府计划于 2030-2035 年间的相关转型时间表。

关键基础设施迁移至少需数年。比特币开发者强调需在 BIP 设计、软件、基础设施和用户采纳等层面提前规划。若等量子进展明朗再行动,基础设施升级或陷于被动。

一旦共识形成,未来可分阶段软分叉:

1.激活 P2MR 输出类型

2.钱包、交易所和托管机构完成支持

3.用户逐步迁移,持续数年

这与当年 SegWit、Taproot 的可选转变并逐步普及过程如出一辙。

围绕 BIP-360 的广泛讨论

市场仍在就紧急性与成本进行辩论,相关讨论包括:

长期持有者能否接受手续费小幅上升?

机构是否应率先迁移?

如何处理永远不动的币?

钱包该如何标记“量子安全”,既要提醒又不致引发恐慌?

关于这些问题的探讨仍在持续。BIP-360 推动相关讨论深入,但并未定论。

你知道吗?量子计算机威胁加密安全的设想可追溯至1994年,彼时数学家彼得·秀尔(Peter Shor)提出 Shor 算法。这远早于比特币问世。比特币对未来量子威胁的准备,实则回应了三十年前的理论突破。

用户当前可采取的措施

现在尚无必要恐慌,量子威胁暂未迫在眉睫。可考虑的防范措施包括:

避免地址重复使用

坚持使用最新版本的钱包软件

关注相关协议升级动态

关注钱包对 P2MR 的支持进展

持有大量资产者应低调评估风险敞口并考虑应急预案。

BIP-360:迈向抗量子攻击的第一步

BIP-360 是比特币在协议层面首次实质性减少量子暴露的举措。该提案重新定义新输出的生成方式,减少公钥泄露,为长期迁移预留规划基础。

这一方案不会自动变更现存币,不涉及签名算法替换,强调需全生态合作与有序推进。真正的抗量子能力将依赖持续工程投入与分阶段采纳,而非某一项 BIP 一蹴而就。