要点总结

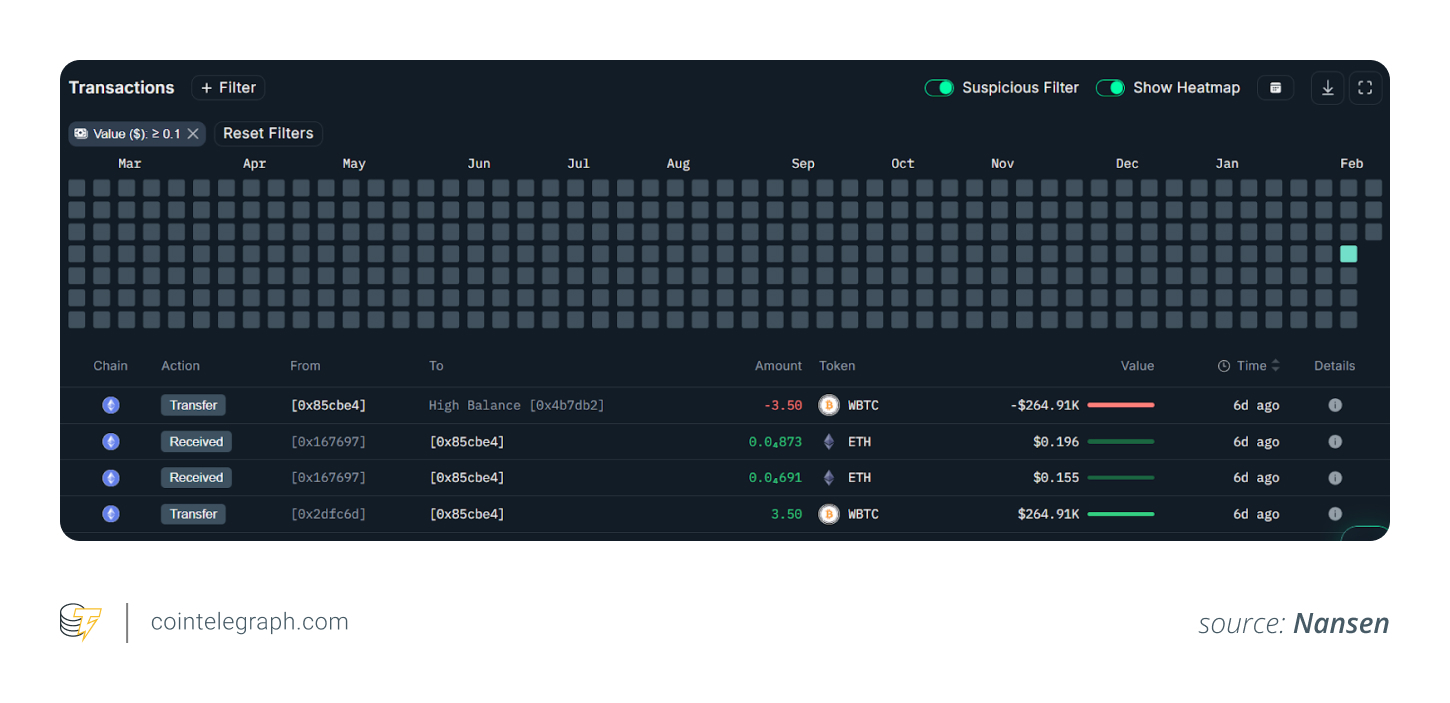

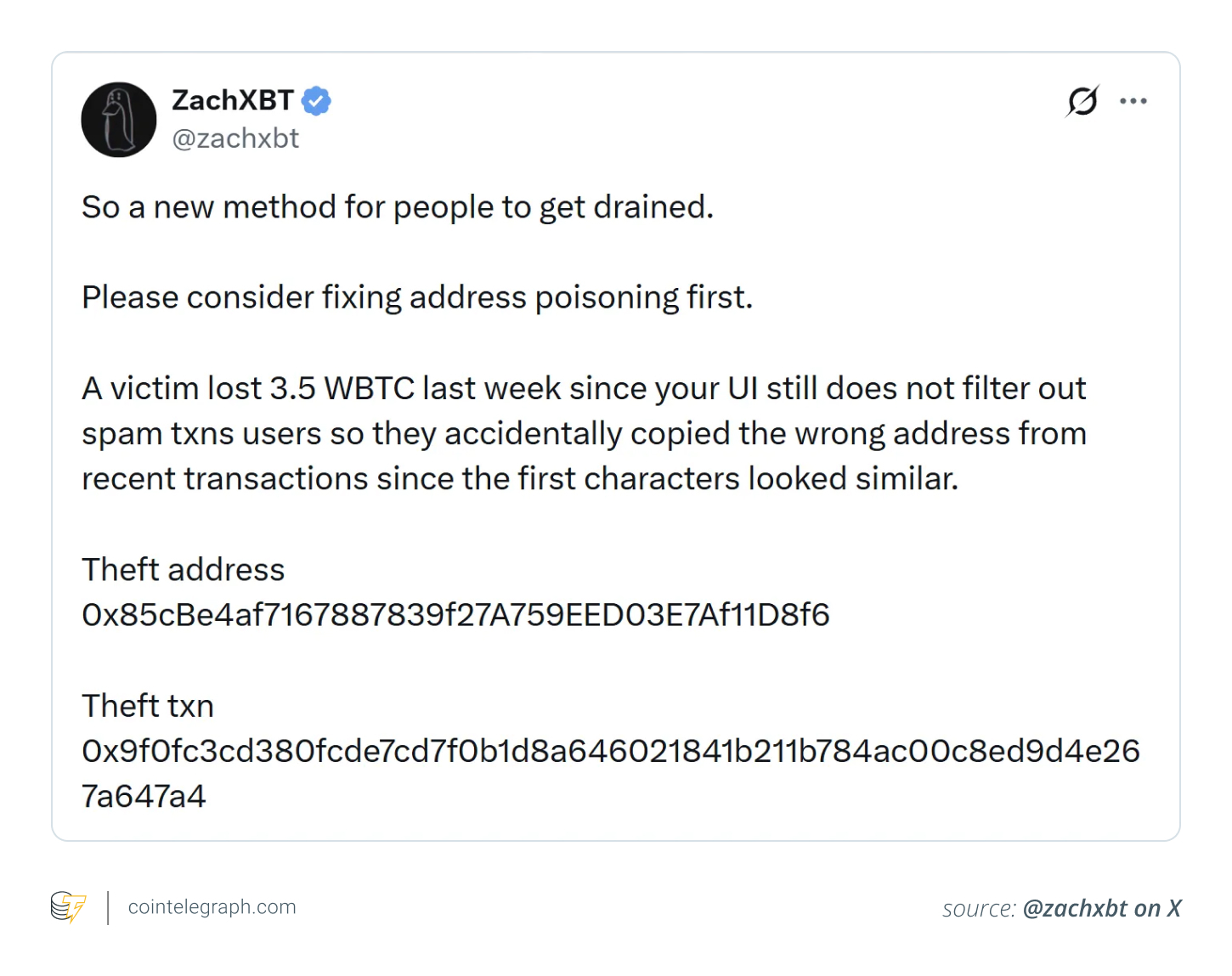

- 攻击者通过篡改交易记录来诱导用户误复制了一个恶意的相似地址,这种攻击手法针对的是用户的操作行为而非私钥安全。

- 这种界面欺骗手段导致了多次严重的资金损失事件,例如在2025年和2026年间发生的两起重大案例。

- 在钱包界面中展示的所有交易信息包括垃圾转账记录,这些看似无害的信息实际上为攻击者提供了植入虚假交易的机会。

- 许多加密货币持有者认为只要妥善保管私钥就能保障资产安全。然而,一系列新的诈骗手法表明这一观念并不完全正确。

在一次典型的攻击案例里,一名用户由于复制了一个被篡改过的地址而损失了一笔巨大的Tether USDt(USDT),这一事件凸显出不完善的安全措施和操作习惯可能带来的风险。

针对频发的此类安全威胁,币安联合创始人赵长鹏等加密货币领域的领导者已经呼吁钱包供应商采取更多保护措施来应对地址投毒攻击。

本文旨在探讨地址投毒骗局的操作原理、其在透明区块链环境中得以实施的原因以及用户和开发者应如何加强防范措施。

相较于直接破解私钥或代码漏洞的传统黑客手法,这种新型的诈骗方式通过篡改交易记录来诱导受害者误操作资金转移。

地址投毒攻击通常包括以下几个步骤:

地址投毒的真实过程

诈骗者首先利用区块链上的公开信息找到有价值的用户地址。

接下来制作一个几乎与目标地址一模一样的假地址,通过发送小额转账将其植入受害者的交易记录中。

- 攻击者等待受害者从历史记录中复制并使用这个伪造的接收地址进行资金转移。

- 在整个过程中,受害者的私钥和区块链本身并未受到任何损害,攻击完全依赖于用户的疏忽操作得以实施。

- 攻击者通过伪造与真实地址高度相似的新地址来迷惑用户,并将其嵌入交易历史中。

- 例如,一个典型的以太坊兼容链地址为42位十六进制字符串,如“0x742d35Cc6634C0532925a3b844Bc454e4438f44e”。

- 部分区块链浏览器已经开始自动标记可疑的小额转账,以帮助使用者在操作前识别潜在的安全威胁。

用户对长字符串地址缺乏直观理解,容易仅凭首尾字符判断地址的真实性。

许多钱包为用户提供了一键复制交易历史中的接收地址的便利功能,但这同时也带来了潜在的安全隐患。

诈骗者并不需要依赖技术漏洞来实施这种攻击。任何人都可以向任何区块链地址发送代币,并且用户往往信任自己的历史记录。

实际威胁主要来自用户的操作习惯以及界面设计上的缺陷,而非加密技术和私钥保护措施的缺失。

即使妥善保管了私钥,也不能完全防止此类骗局的发生。因为私钥只能保证交易的安全性而无法验证接收地址的真实性。

用户主动签名确认转账行为,系统按照预期运行,但真正的问题在于用户未能准确识别和处理潜在的欺诈信息。

被投毒的相似地址:

地址投毒攻击背后的心理因素包括:

大多数人都习惯于频繁向同一个地址转账,并且倾向于直接复制历史交易中的接收地址来简化操作流程。

转账过程涉及多个步骤,如检查地址、支付手续费等,这往往增加了用户的认知负担和误操作的风险。

为何此类骗局屡屡得手

钱包界面通常只显示部分地址信息,容易导致用户在核对时忽略潜在的细微差异。

- 一些攻击者利用高性能硬件生成大量相似地址,并通过小额转账将其植入受害者的交易记录中。

- 即使没有深厚的技术背景,采取以下措施也能显著降低遭受此类骗局的风险。

创建一个已验证的常用地址列表,并在转账时使用这个白名单进行确认可以大幅提升安全性。

在支付前务必仔细检查完整的接收地址,必要时可借助专门工具进行核对。

避免直接复制交易历史中的地址,建议手动输入或保存常用的收款账户信息。

对于未请求的垃圾转账应加以忽视或举报,并将其视为潜在的安全威胁。

通过优化钱包界面的设计和内置防护功能可以最大程度地减少用户的误操作几率。

过滤掉交易记录中的小额垃圾转账能够有效屏蔽攻击者利用这些信息实施欺诈的机会。

- 对于收款地址的相似性进行检测,以防止用户因忽视微小差异而遭受损失。

- 集成链上黑名单或共享黑名单机制有助于自动识别和阻止被投毒地址的使用。

界面截断:钱包UI只显示部分地址,导致用户检查流于表面。

你知道吗?一些攻击者利用GPU加持的个性化地址生成工具,短时间内可自动生成成千上万个相似钱包地址,提高骗局效率。

防范投毒攻击的实用建议

尽管地址投毒利用的是行为偏差而非技术漏洞,只要小幅调整转账习惯即可大幅降低中招风险。了解以下这些实用措施,能让加密用户无需高深技术也能有效规避巨大损失。

针对普通用户

养成基本核对习惯、规范交易流程,将显著降低遭遇地址投毒骗局的概率。

建立并使用验证过的常用地址簿或白名单。

务必核对完整地址。可用校验工具或逐位比对后再付款。

切勿直接从交易历史复制地址,应手动输入或用收藏功能。

忽略或举报未请求的小额转账,并视为可能的投毒行为。

针对钱包开发者

优化界面设计与内置防护机制,能最大限度减少用户误操作,让地址投毒攻击难以得逞。

过滤或隐藏低额垃圾交易

对收款地址相似性进行检测

签名前进行模拟及风险警示

内置链上黑名单或共享黑名单实现对投毒地址自动检查。